BurpSuite_破解

0x01 安装JDK & 下载 BurpSuite

安装相应的JDK,配置环境变量

| BurPsuite版本 | JDK版本 |

|---|---|

v1.x |

JDK 8 |

v2.x |

JDK 9+ |

v2022.5+ |

JDK 11+ |

| JDK 17+ | |

v2023.3.2+ |

JDK 19+ |

v2024.2.1+ |

JDK 21+ |

下载:

0x02 激活

java -jar burp-keygen-scz.jar

java -noverify -javaagent:burp-loader-x-Ai-new.jar -jar burpsuite_pro_v202209.jar

0x02.1 keygen

https://github.com/x-Ai/BurpSuite

- burp-keygen-scz.jar(48KB)

- SHA256: 74893842a782238f52f0f225c06fa744568321911fea077bc290bd9914b73402

- MD5: e646b3eef03efba637e6ed794ced4114

0x02.2 loader

-

BurpSuiteLoader.jar(166KB) Burp Suite loader version --> ∞ ,不支持 1.7.37

- SHA256: B4DFB539F8A37E0D08F47ED5222D6067C9234A4D558A0E37EF07D3ECBB0B9EC9

- MD5: 2E5AF5B059E848FFCB64EDD18CB33B0C

-

burp-loader-x-Ai-new.jar 新版通杀型loader兼容2022.9及之前的版本,不支持 1.7.37

-

SHA256: 6d10ff21289d80a57d48f41c994380f6781ada266c3842f523bc4fa73d241f1e

-

MD5: 9ff5fd6cc972e2253b23b6ce80f1cfb5

0x02.3 loader & keygen

https://github.com/h3110w0r1d-y/BurpLoaderKeygen (已挂)转TG https://t.me/BurpLoaderKeygen

1.17.37 只能用 BurpLoaderKeygen 拿下

BurpSuiteCN-Release | burpsuitloader-3.7.17-all.jar

# 一键启动(需要勾选自动启动auto start)

java -jar burpsuitloader-x.xx-all.jar

# keygen页面 (按需勾选loader,汉化,一键启动)

java -jar burpsuitloader-x.xx-all.jar -r

# java agent配置方式(如果一键启用有问题的,建议采用这种方式)

# loader + 汉化

%JAVA_HOME%/bin/java -javaagent:burpsuitloader-x.xx-all.jar=loader,han -jar burpsuite_pro_v20xx.jar

# 仅汉化,loader失效

%JAVA_HOME%/bin/java -javaagent:burpsuitloader-x.xx-all.jar=han -jar burpsuite_pro_v20xx.jar

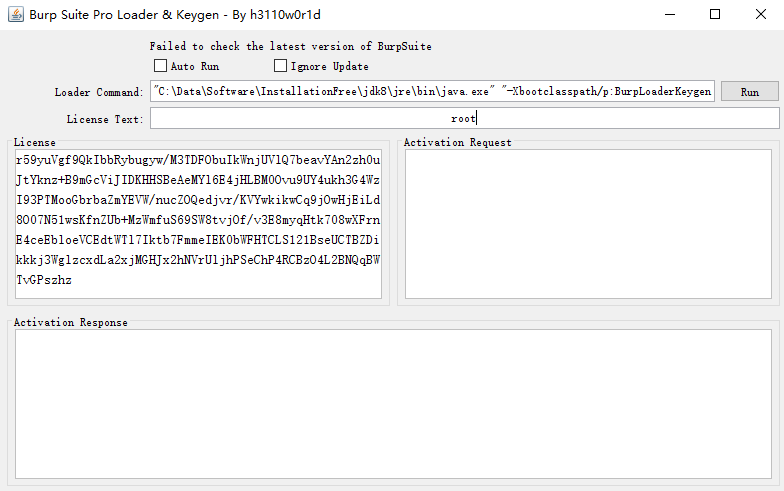

0x02.4 运行注册机

java -jar BurpLoaderKeygen.jar

0x02.5 运行Burpsuite

可直接通过注册机的 run 运行,但需要注意环境变量和启动参数是否可用

# JDK9 以前

java -Xbootclasspath/p:BurpSuiteLoader.jar -noverify -jar burpsuite_pro_vxxx.jar

# JDK9 以后

java -javaagent:BurpSuiteLoader.jar -noverify -jar burpsuite_pro_vxxx.jar

-

-Xbootclasspath/p:: 为引导类的搜索路径添加一个前缀(<jdk8) -

-javaagent:: 在执行 main 函数前执行指定特定代码,甚至可以动态的修改替换类中代码 -

-Xmx: 指定 JVM 内存为 2G-Xmx2048M、-Xmx2G -

-noverify: 关闭 Java 字节码的校验功能 -

-Djava.net.preferIPv4Stack=true: 强制使用IPv4协议栈进行数据通信,IPv6协议将会被禁止使用。 这个错误最常见于64位的windows操作系统上,使用了32位的JDK

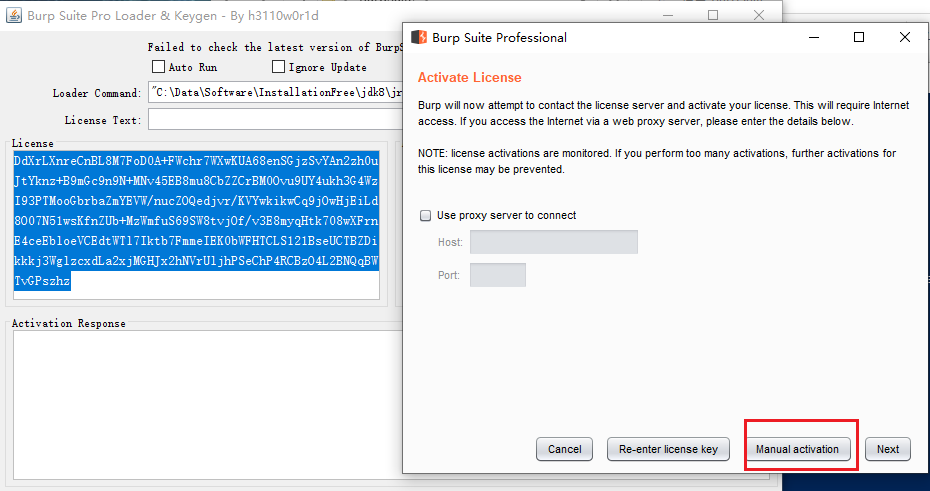

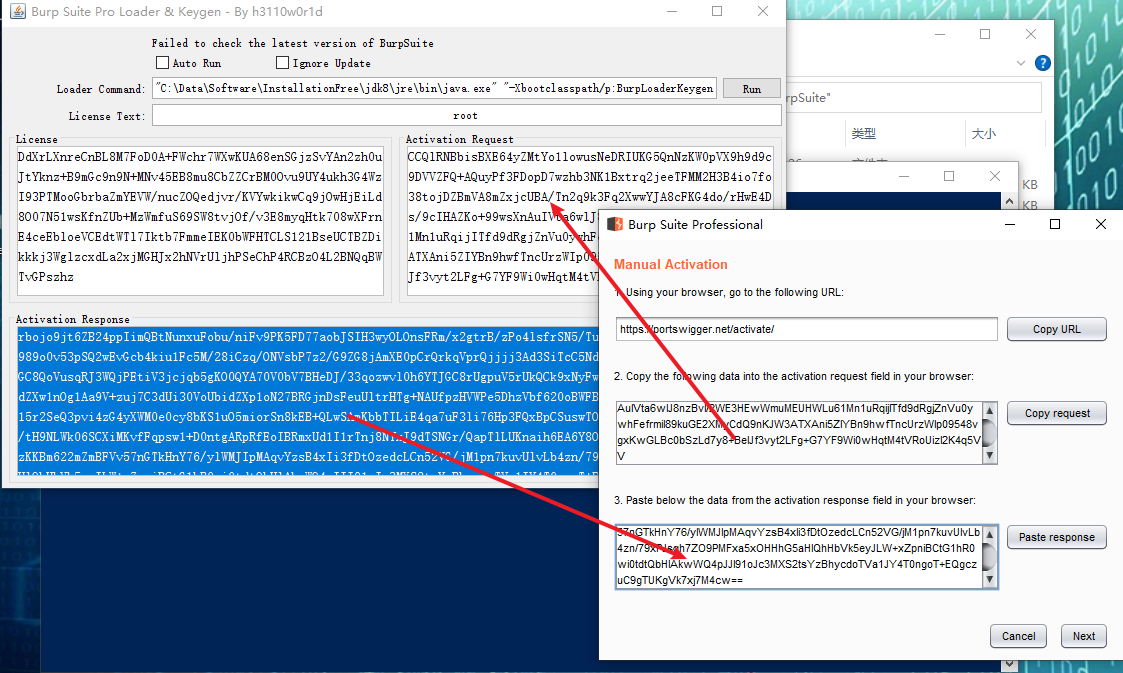

0x02.6 激活

自定义 License Text 字段

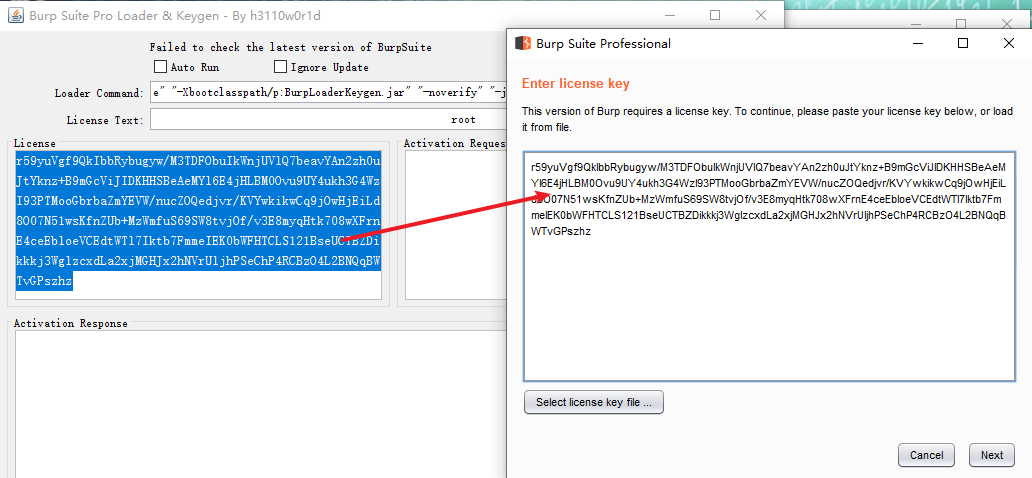

将 License 内容输入到 Burp

0x03 汉化

https://github.com/funkyoummp/BurpSuiteCn

https://github.com/Leon406/BurpSuiteCN-Release

java --illegal-access=permit -Dfile.encoding=utf-8 -javaagent:BurpSuiteCn.jar -noverify -jar burpsuite_pro_vxxx.jar

java --add-opens=java.base/jdk.internal.org.objectweb.asm=ALL-UNNAMED --add-opens=java.base/jdk.internal.org.objectweb.asm.tree=ALL-UNNAMED -javaagent:burpsuitloader.jar=loader,hanizfy -jar burpsuite_pro_vxxx.jar

-

--illegal-access=permit: 是 Java 应用程序启动时的一个命令行选项,用于控制非法反射访问的警告行为。这个选项在 Java 9 及以后版本引入,作为 Java 平台模块系统的一部分。在 Java 9 到 Java 16 中,它允许代码在没有显式打开模块化访问权限的情况下,通过反射访问 JDK 内部 API。 -

permit:在首次出现非法反射访问时,打印警告消息,并允许反射访问。

在 Java 16 中,此选项标记为“弃用”,在 Java 17 中,--illegal-access 选项已经被完全移除,所有非法反射访问默认都会被拒绝,并且不再打印警告信息。如果应用程序或使用的库依赖于非法反射访问 JDK 内部 API,并且你正在使用 Java 9 到 Java 16 的版本,要在启动应用程序时加入这个选项,以确保应用程序的正常运行

-

--add-opens=java.base/jdk.internal.org.objectweb.asm=ALL-UNNAMED: 这个选项将java.base模块中的jdk.internal.org.objectweb.asm包打开(opens),允许所有未命名模块(ALL-UNNAMED)在运行时进行反射访问。 -

--add-opens=java.base/jdk.internal.org.objectweb.asm.tree=ALL-UNNAMED: 类似地,这个选项将java.base模块中的jdk.internal.org.objectweb.asm.tree包打开,允许所有未命名模块在运行时进行反射访问。

这两个包都属于ASM库,一个常用的Java字节码操作和分析框架。在Java模块化出现之前,这些内部API是可以自由访问的。但是,Java模块化引入了更严格的封装,限制了对内部API的访问,这可能会影响那些依赖这些内部API的应用程序或库。

如果你的应用程序或者使用的某个库需要访问这些内部API,并且你正在使用Java 9或更高版本,那么你可能需要在运行应用程序时加入这些选项,以确保兼容性和功能的正常工作。

0x04 初始化

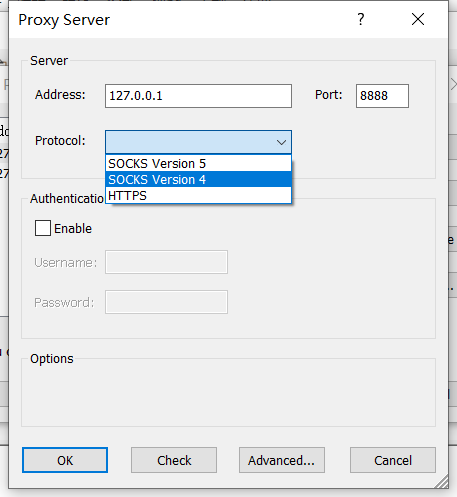

0x04.1 代理

Proxy > Options > Proxy Listeners

配置 Burp Suite 的监听地址和端口

将代理配置转发到该地址和端口上

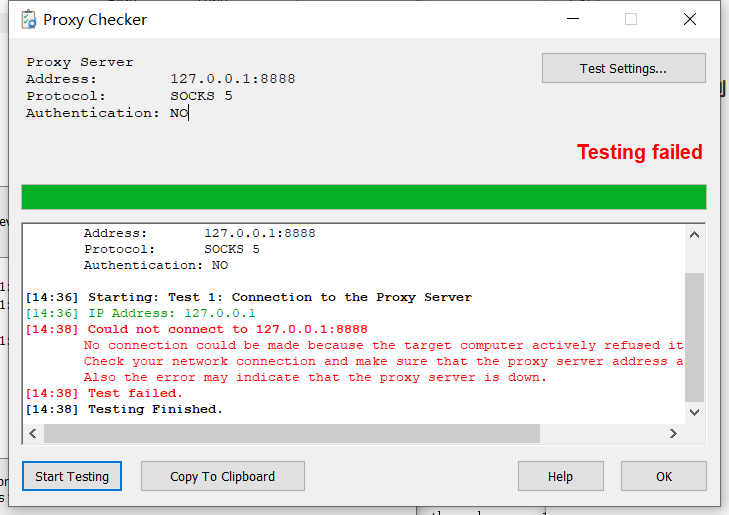

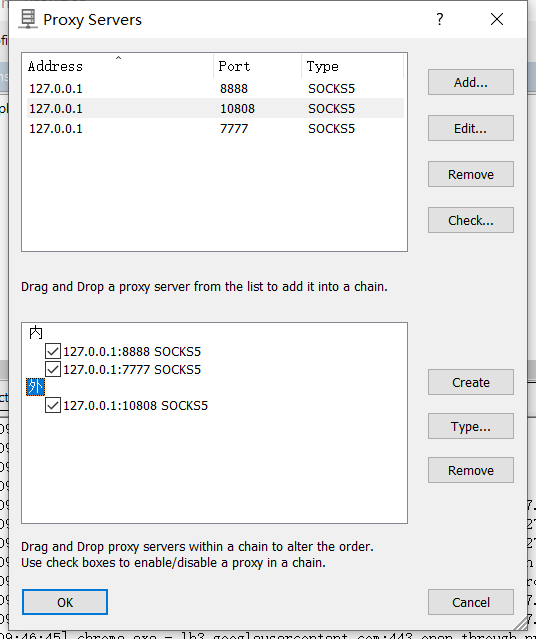

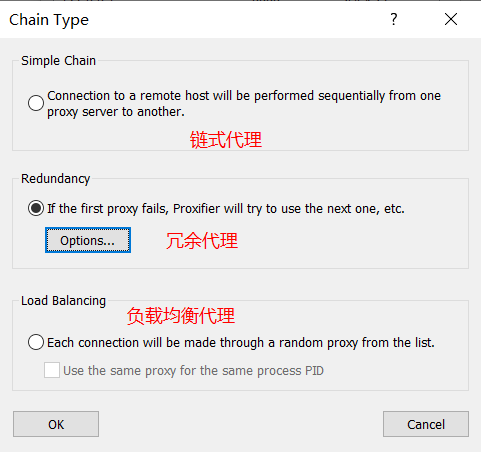

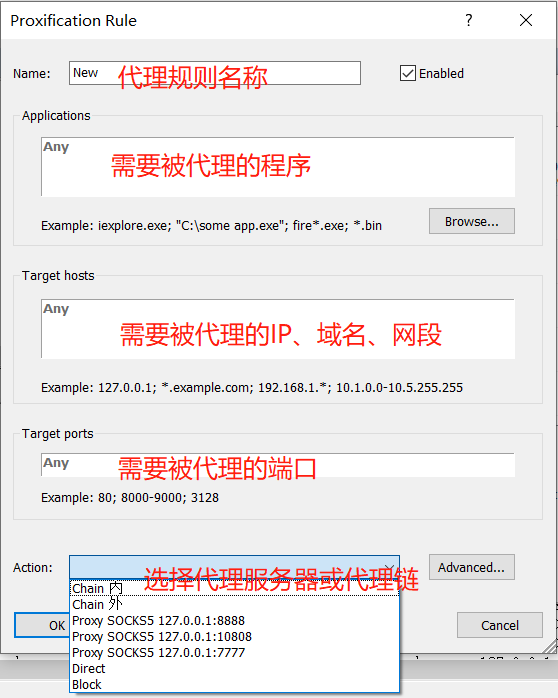

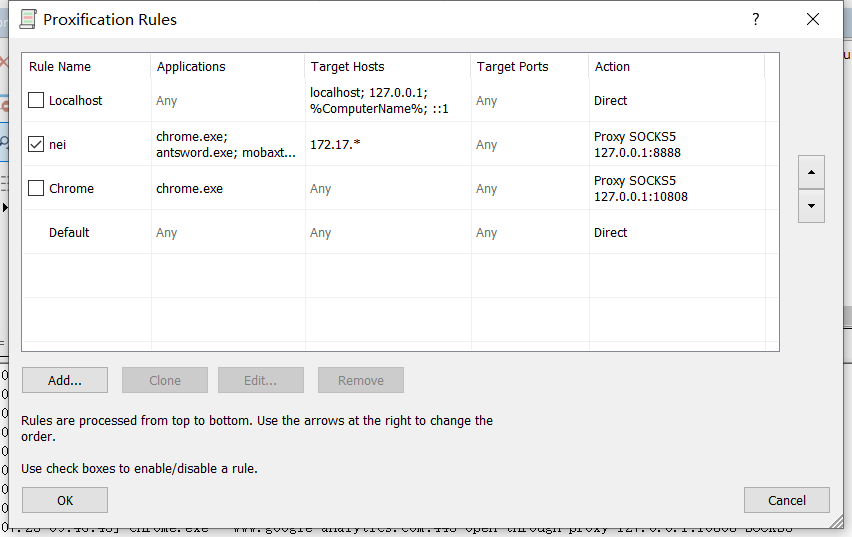

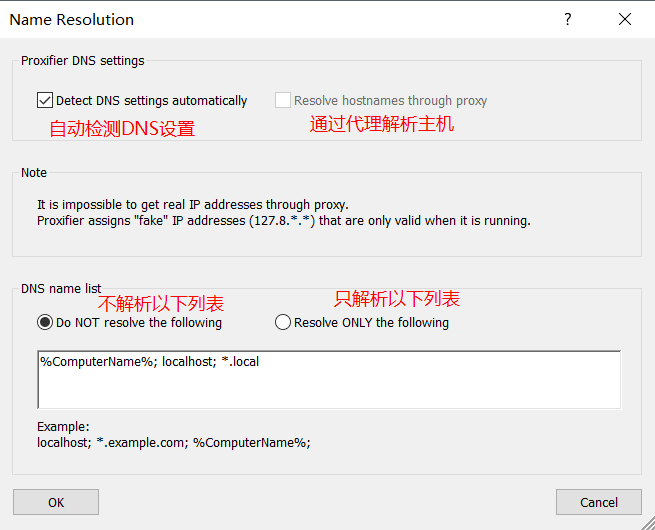

0x04.2 Proxifier

0x04.2 SSL

Other

# Linux Bp激活信息保存位置

~/.java/.userPrefs/burp

# Linux Bp配置文件位置

~/.BurpSuite

# Windows Bp激活信息保存位置

注册表:HKEY_CURRENT_USER\Software\JavaSoft\Prefs\burp

# Windows Bp配置文件位置

C:\Users\%username%\AppData\Roaming\BurpSuite

清除许可证激活

@echo off

echo BurpSuitePro license reset (so you can put your name right this time!) -zen

echo.

echo deleting roaming profile data..

rd /s /q "%userprofile%\AppData\Roaming\BurpSuite\"

echo.

echo deleting javasoft registry keys..

reg delete "HKEY_CURRENT_USER\SOFTWARE\JavaSoft\Prefs\burp" /f

echo.

echo done!

echo.

pause